Dernière mise à jour à 15h39 le 30/11

Un développeur de logiciels turc a annoncé mardi qu'il avait découvert un grave problème de sécurité dans le nouveau système d'exploitation Mac (MacOS) d'Apple, susceptible de permettre à n'importe qui d'obtenir le contrôle complet d'un ordinateur sans saisir de mot de passe.

« Cher @AppleSupport, nous avons remarqué un problème de sécurité *ÉNORME* chez MacOS High Sierra. N'importe qui peut se connecter en tant que "root" avec un mot de passe vide après avoir cliqué plusieurs fois sur le bouton de connexion » a tweeté Lemi Orhan Ergin, développeur turc.

A cause de ce bug, Lemi Orhan Ergin a découvert que tout le monde pouvait accéder sans autorisation à un Mac fonctionnant sous MacOS High Sierra, sa version la plus récente, simplement en se connectant en tant que « root » pour le nom d'utilisateur et en cliquant sur le bouton de connexion.

D'autres utilisateurs d'Apple ont également signalé sur les réseaux sociaux l'existence du bogue, qui était censé fonctionner à distance via un logiciel tiers appelé VNC et le logiciel Remote Desktop appartenant à Apple.

Apple a répondu à l'alerte de sécurité du développeur turc le 28 novembre après-midi en lui répondant par un tweet.

« Merci de nous avoir contactés, envoyez-nous un DM, et nous étudierons plus avant la chose avec vous », a tweeté la division du support client d'Apple.

Apple a également publié une déclaration disant qu'elle travaillait sur une mise à jour logicielle pour le bug.

La société informatique a également conseillé à ses utilisateurs de MacOS de définir un mot de passe root pour empêcher tout accès non autorisé à leur Mac.

« Si un utilisateur root est déjà activé, pour vous assurer qu'un mot de passe vide n'est pas défini, veuillez suivre les instructions de la section "Changer le mot de passe root" », a suggéré Apple.

Chine : succès de l'expérimentation du riz de mer

Chine : succès de l'expérimentation du riz de mer Chine : lancement de trois satellites de télédétection

Chine : lancement de trois satellites de télédétection Essai en haute mer du nouveau submersible habité chinois

Essai en haute mer du nouveau submersible habité chinois Trois scientifiques reçoivent le prix Nobel de physique 2017

Trois scientifiques reçoivent le prix Nobel de physique 2017 Chine : lancement d'un vaccin contre le cancer du col de l'utérus

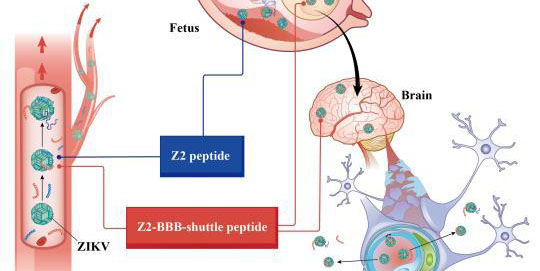

Chine : lancement d'un vaccin contre le cancer du col de l'utérus Un traitement contre le virus Zika développé en Chine

Un traitement contre le virus Zika développé en Chine Panda power ! Le nouveau visage de l'énergie solaire en Chine…

Panda power ! Le nouveau visage de l'énergie solaire en Chine… Chine : échantillons collectés par le navire de recherche Kexue

Chine : échantillons collectés par le navire de recherche Kexue Ceux qui veulent nous rejoindre sur la messagerie WeChat, scannez le code QR ci-contre.

Ceux qui veulent nous rejoindre sur la messagerie WeChat, scannez le code QR ci-contre. Shanghai enregistre son jour le plus chaud en 145 ans

Shanghai enregistre son jour le plus chaud en 145 ans Livraison du premier simulateur de vol chinois de haut niveau

Livraison du premier simulateur de vol chinois de haut niveau Le Zoo de Beijing aide ses animaux à faire face à la chaleur estivale

Le Zoo de Beijing aide ses animaux à faire face à la chaleur estivale La canicule se poursuit un peu partout en Chine

La canicule se poursuit un peu partout en Chine Le nombre d'antilopes du Tibet a atteint plus de 200 000 à Changtang

Le nombre d'antilopes du Tibet a atteint plus de 200 000 à Changtang